Privacy e dati personali: nasce la Global Privacy Assembly

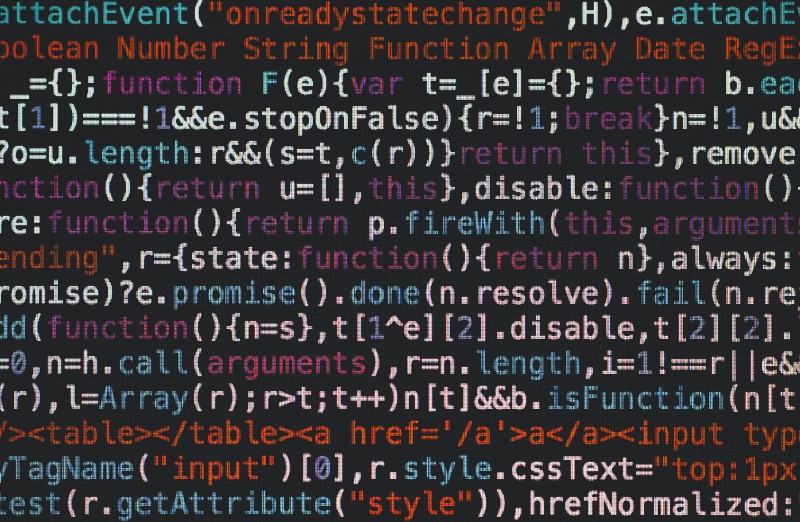

Privacy e Dati Personali: tra le linee strategiche definite dalla XXXXI Conferenza internazionale delle Autorità per la protezione dei dati (ICDPPC) la privacy è riconosciuta al primo posto come diritto fondamentale per il buon funzionamento delle democrazie. L’ICDPPC ha fissasto inoltre i punti chiave della sua azione tra cui: lotta ai messaggi inneggianti al terrorismo sui social media, cooperazione tra le Autorità nella tutela dei dati personali e riduzione dell’errore umano nelle violazioni dei dati (data breaches).

Si è deciso inoltre di garntire alla rete di Autorità Privacy un’organizzazione permamente, operativa e più strutturata: la Global Privacy Assembly (GPA)

Il piano strategico della GPA per il 2019-2021 riguarda una serie di priorità strategiche tra cui:

- la promozione della privacy globale nell’era digitale

- un ambiente normativo con standard chiari ed elevata protezione dei dati

- massimizzare la voce della GPA, migliorandone il ruolo, rafforzando le relazioni con gliorganismi internazionali.

- sviluppare le capacità e le conoscenze dei suoi membri attrverso le miglori pratiche.

Privacy e Dati Personali. Il documento del piano strategico 2019-2021 mette la cooperazione al centro del suo operato: nel supportare le autorità di tutto il mondo e migliorando la prevenzione, l’individuazione, la deterrenza e la soluzione efficaci dei problemi relativi alla protezione dei dati, garantendo coerenza e prevedibilità nella protezione delle informazioni personali in tutto il mondo.

Privacy e Dati Personali: misure e salvaguardie per ridurre i rischi

C’è bisogno di un profondo ripensamento volto all’impegno nell’introdurre misure e salvaguardie per ridurre i rischi per il trattamento dei dati personali: soprattutto per quanto riguarda le piattaforme utilizzate nei processi aziendali. Queste ultime andrebbero riprogettate, ripensate e riottimizzate alla luce dei paradigmi introdotti dal GDPR. Il problema maggiore si presenta nella valutazione dei rischi.

Ecco perchè in una riunione dell’European Data Protection Board sono state approvate le linee guida sulla Data Protection by Design & Default: linee guida sulla protezione dei dati personali fin dalla progettazione e per impostazione predefinita.

Tra i punti più importanti e su cui si è focalizzata l’attenzione ci sono appunto le piattaforme applicative o technology provider, le quali dovrebbero garantire una progettazione ed un funzionamento in linea con le indicazioni del GDPR.

Leggi di più su AgendaDigitale.eu

Privacy by design e by default: le differenze

L’Art. 25 del Regolamento europeo per la protezione dei dati personali introduce il principio di privacy by design e privacy by default. Il primo concetto, che risale al 2010 e coniato da Ann Cavoukian è basato sula privacy come impostazione di default: i problemi quindi vanno valutati nella fase di progettazione, in base al principio del prevenire e non correggere e l’utente viene messo al centro di tutto.

La privacy by default, ovvere la protezione per impostazione predefinita, riguada invece la non eccessività dei dati raccolti: il sistema del trattamento dei dati quindi dovrebbe essere in misura necessaria e sufficiente per le finalità previste e per il periodo strettamente necessario a tali fini.